安全公司FireEye武器泄漏事件及其對網(wǎng)絡與信息安全軟件開發(fā)的影響分析

2020年,全球知名網(wǎng)絡安全公司FireEye披露了一起嚴重的安全事件,其紅隊工具(通常被稱為網(wǎng)絡武器)遭到黑客竊取并泄漏。該事件不僅暴露了FireEye內(nèi)部的安全漏洞,還對全球網(wǎng)絡與信息安全領(lǐng)域產(chǎn)生了深遠影響,特別是推動了信息安全軟件開發(fā)的新趨勢。本文將從事件背景、泄漏工具特點、對行業(yè)的影響及軟件開發(fā)的應對策略等方面展開分析。

一、事件背景與概述

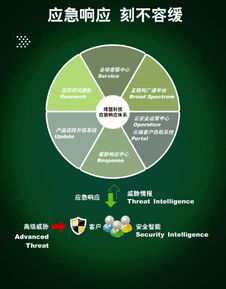

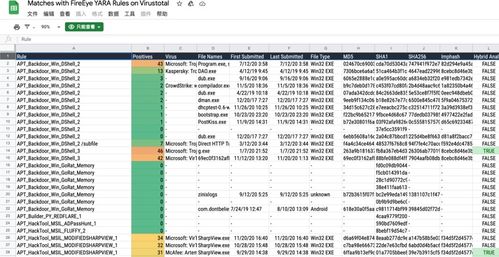

FireEye是一家專注于威脅情報和網(wǎng)絡安全的公司,其紅隊工具用于模擬攻擊以幫助客戶測試防御能力。2020年12月,F(xiàn)ireEye公開承認其系統(tǒng)遭到國家級黑客入侵,導致部分紅隊工具被盜。這些工具隨后在網(wǎng)絡上泄漏,可能被惡意行為者利用進行真實攻擊。事件發(fā)生后,F(xiàn)ireEye迅速響應,與微軟等合作伙伴協(xié)作,發(fā)布了針對這些工具的檢測和緩解措施。

二、泄漏工具的特點與潛在風險

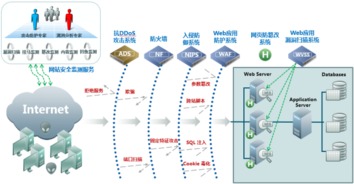

泄漏的工具包括多種惡意軟件和利用代碼,具有高度隱蔽性和針對性。它們能繞過常見安全防護,例如防病毒軟件和入侵檢測系統(tǒng)。這些工具一旦被濫用,可導致數(shù)據(jù)泄露、系統(tǒng)癱瘓等嚴重后果,凸顯了網(wǎng)絡武器管理的脆弱性。

三、對網(wǎng)絡與信息安全行業(yè)的影響

這一事件引發(fā)了行業(yè)對安全公司自身防護能力的反思。它強調(diào)了零信任架構(gòu)的重要性,企業(yè)需假設內(nèi)部網(wǎng)絡也可能被滲透。事件推動了威脅情報共享的加速,促使更多組織加入信息共享平臺,如ISACs(信息共享與分析中心)。它暴露了供應鏈安全的風險,促使企業(yè)在選擇安全供應商時更關(guān)注其內(nèi)部安全實踐。

四、對信息安全軟件開發(fā)的啟示與對策

從軟件開發(fā)角度看,F(xiàn)ireEye事件凸顯了以下關(guān)鍵點:

- 強化安全開發(fā)生命周期(SDL):開發(fā)過程中必須集成安全測試、代碼審核和漏洞管理,確保軟件從設計階段就具備韌性。

- 采用加密與訪問控制:對敏感工具和數(shù)據(jù)實施強加密和多因素認證,防止未授權(quán)訪問。

- 推動自動化響應機制:開發(fā)能夠快速檢測和緩解威脅的軟件,例如基于AI的異常檢測系統(tǒng),以應對類似泄漏事件。

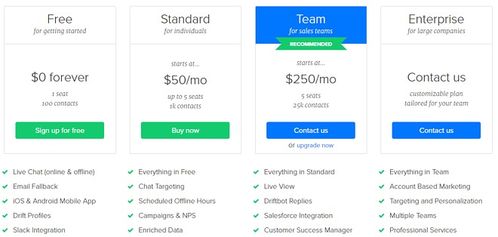

- 注重開源與協(xié)作:鼓勵開源安全工具的開發(fā)和社區(qū)貢獻,通過透明化減少單點故障風險。

五、結(jié)論

FireEye武器泄漏事件是一個警示,提醒我們網(wǎng)絡安全無絕對安全。它推動了信息安全軟件的創(chuàng)新,促使開發(fā)者更注重韌性設計、供應鏈安全和實時響應。未來,隨著威脅演化,軟件開發(fā)者需持續(xù)學習與適應,構(gòu)建更智能、協(xié)作的防御體系,以應對日益復雜的網(wǎng)絡環(huán)境。

如若轉(zhuǎn)載,請注明出處:http://www.fealor.cn/product/12.html

更新時間:2026-05-08 20:07:41